22 dezembro 2016

Cibernotícias: os principais ataques e ameaças do ano

Olá pessoal!

Vamos a mais um cibernotícias – aquela coluna em que falo das fragilidades assustadoras do mundo digital.

Desde a última edição muitos assuntos que merecem atenção se acumularam. Sim, a proporção dos perigos apresentados na coluna realmente cresceu muito. Infelizmente, não percebemos nenhum declínio no número de ataques.

Como veterano em ciberdefesa, afirmo que cataclismas de escala planetária já foram discutidos por quase meio ano. Embora hoje, as notícias corram numa velocidade absurda, de modo que se tornam velhas em um piscar de olhos. “Ouvi dizer que fizeram a limpa naquela empresa, até o hamster do presidente foi levado por um drone”.

O fluxo de cibernotícias está sempre variando, e com seu aumento, o número das notícias que comentamos aqui também aumentará. No passado, eram três ou quatro por artigo. Hoje, teremos: sete!

Já pegou a pipoca/café/cerveja? Lá vamos nós…

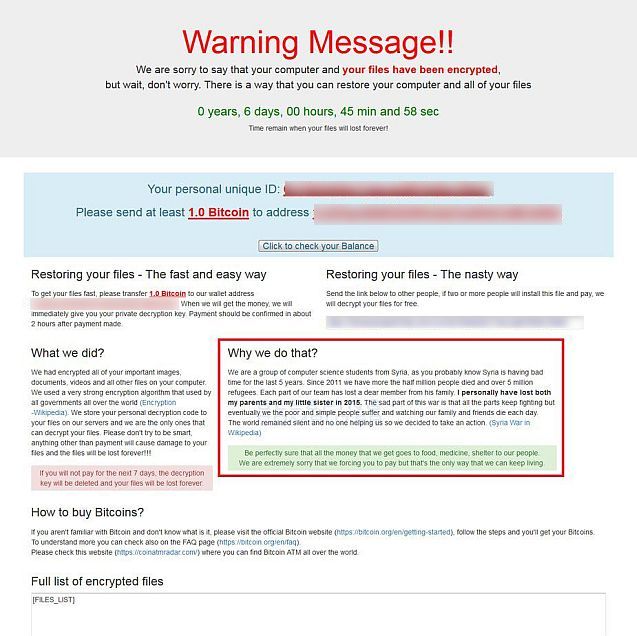

1) Infecte um amigo e receba seus arquivos de volta de graça

Cibercriminosos estão na vida ilícita tem bastante tempo. Recentemente, ouvimos falar de mais uma estratégia que até lembra de negócios legítimos – uma conferência de parceiros na qual todos se juntaram e discutiram oportunidades e parcerias. Aposto que até lançaram mão de livros de gestão de marketing. Ainda assim, é tudo bem lógico: Como construir um negócio? Como se constrói um negócio? Você pensa nos produtos, serviços, melhorias, organização estrutural, canais e todo o resto.

Então, acho que é bem lógico resultado disso ser digno de nota. Alguém pensou na aplicação de uma nova ferramenta para a expansão do ransomware. “Infecte duas pessoas que você conhece com o malware que está em seu dispositivo, e lhe daremos a senha para abrir seus próprios arquivos de graça!” Muito gentis não é mesmo?

Toda vítima de um ransomware desses se perguntará se clicou em algo que não devia, se o problema está na sua falta de proteção, ou se foi culpa de algum amigo.

Ainda bem que esse ransomware não ocorreu na internet (pelo menos nenhuma amostra foi encontrada); por enquanto trata-se de um projeto de pesquisa encontrado nas profundezas da Dark Web.

2) Caçada efetiva a hackers

Um problema sério para qualquer empresa: como encontrar as pessoas certas e motivá-las para que trabalhem efetivamente? Alinhados com tendências de negócios atuais, certos organizadores de ataques de DDoS da Turquia construíram plataformas de gamificação para esse tipo de ataque em que participantes competem uns com os outros para adquirir pontos. Os pontos podem ser convertidos em ferramentas de hack e softwares para fraudar cliques.

A plataforma é patriótica, sugere que as vítimas dos ataques DDoS sejam “inimigos da Turquia” desde o PKK à Angela Merkel. Participantes são inscritos em fóruns ocultos na Dark Web. Ataques DDoS motivados por política já ocorreram, mas agora hackers os moveram para uma plataforma conveniente com um sistema de motivação de participação. Não me surpreenderia se alguém com um MBA estiver por trás disso…

3) O retorno de Shamoon, e as dificuldades de atribuição de ciberataques

Ouvi que hackers atacaram o banco central da Arábia Saudita, juntamente com outros órgãos e empresas do país pelo bom e velho Shamoon. Aparentemente, a aviação civil da Arábia Saudita permaneceu paralisada por vários dias, mesmo que os aeroportos tenham permanecido abertos.

Vou tentar refrescar sua memória a respeito de como malwares causaram problemas na Arábia Saudita. Em 2012 cibercriminosos limparam todos os backups da Saudi Aramco – maior empresa de petróleo do país e do mundo. Obviamente, você pode imaginar que o dano feito por isso foi colossal. E aqui estamos de novo – quatro anos depois, no exato mesmo país. Novamente, o Irã está sob os holofotes como principal organizador do ataque.

Todavia, a questão é a seguinte, por mais que as acusações sejam lançadas, não há provas. Esse cenário é típico na maioria se não em todos os ciberataques, sejam avançados ou básicos: dificilmente há provas irrefutáveis de quem está por trás dos ataques. Nesse caso, não há evidência, apenas muita conjuntura. Bem, talvez existam provas, mas sem dúvida não foi trazida ao público por qualquer razão que seja.

O mesmo se aplicou para o ciberataque contra a Sony Picture: nem todo mundo acredita na versão “oficial” que diz que a Coreia do Norte foi a responsável, existem diversas alternativas consideráveis. É o mesmo de hoje: nem todo mundo acredita que o Irã está por trás do último Shamoon. Uma certa mídia do Oriente Médio, por exemplo, insinuou que talvez os responsáveis pudessem ser israelitas, como forma de azedar as relações entre Irã e Arábia Saudita, total interesse de Israel, não do Irã. Tudo muito intrigante e com cara de história de espião, mas provavelmente nunca descobriremos quem de fato foram os responsáveis,

Atribuição. Palavra chique, mas bem necessária em cibersegurança. É extremamente difícil definir a responsabilidade sobre ciberataques. As evidências deixadas são normalmente escassas, e relativamente fáceis de falsificar. Isso quer dizer que atribuição não é muito diferente de palpites. Nada concreto .Isso é precisamente o porque nunca acusamos ninguém. Essa postura não é exatamente adorada por jornalistas em busca de um furo, mas isso é bem natural. Só acusaríamos alguém caso tivéssemos 100% de certeza, e isso dificilmente acontece.

Abaixo, vamos a problemas em cibersegurança relacionados a hardware…

4) Não esqueça de Reiniciar… Seu Boeing!

O que acontece se você não reinicia seu computador por semanas? A resposta comum é: ele vai começar a ficar devagar. Mas o que acontece se você não reinicia um Boeing 787 Dreamliner? Parece que ele pode ficar incontrolável! Essa é a razão pela qual a Administração de Aviação Federal dos EUA agora exige que todos os Dreamliners sejam reiniciados em pelo menos três semanas. Caso isso não ocorra, os três módulos de controle de voo no 787 podem reiniciar simultaneamente caso sejam usados por 22 dias seguidos… e os pilotos podem acabar perdendo o controle do Dreamliner.”

Bem, já voei em um desses – e pousei com segurança, por isso acho que ele estava com a reinicialização em dia.

É interessante como computadores estão substituindo mecânica tradicional. No passado as primeiras medidas para consertar, algo mecânico quebrado em um carro – verifica-se o nível do fluido e preenche-o se necessário, aperta-se isso e aquilo e substitui-se uma peça. Hoje, isso se resume a “desliga e liga de novo”, o que inclui até aviões! Trata-se da nova realidade ciberfísica – na qual segurança física de muitas pessoas depende da estabilidade de computadores. Bem-vindos a um novo mundo, pessoal!

5) Fornalha alemã na linha de fogo

É triste que notícias como essa estão sendo levadas cada vez menos a sério, por ocorrerem com frequência: hackers do grupo Winnti hackearam a alemã ThyssenKrupp para roubar segredos de sua divisão de engenharia. Trata-se, portanto de outra grande empresa na lista de hackeadas. “Não é a primeira, e sem dúvida não será a última, de modo que não é motivo para alarde” pensa o leitor.

Contudo, é sim motivo para alarde! Quando eles começam a roubar segredos de grandes empresas, é fundamental ficar atento porque pode ser sinal de preparação para um ciberataque ainda maior.

Além disso, nesse caso circularam rumores na mídia que esse hack tratava-se do vazamento ao qual publicação anônima de 2015 se referia, no qual uma usina de fundição teria sido hackeada. ThyssenKrupp nega a história. Não acho que a história um dia chegará a ser pública. Mas posso dizer o que aconteceu foi um ciberataque sério, na verdade o segundo a causar danos físicos. E não são apenas os operadores da fornalha que deviam estar preocupados.

6) Medidores sob a mira

Mais uma vez, esse também é sobre hardwares e suas vulnerabilidades. Uma fabricante de painel solar lançou uma atualização de seus medidores de energia. Sem eles, os cibercriminosos poderiam tomar o controle do sistema e manipulá-lo, por exemplo, comunicando dados incorretos sobre energia para a rede. Além disso, os painéis solares poderiam ser usados para uma botnet em um ataque DDoS. O script intitulado “câmeras de segurança de painéis solares são usadas em DDoS contra roteadores domésticos” está cada dia mais próximo da realidade…

E qual era a vulnerabilidade? A senha padrão de administrador em todos os dispositivos é o mesmo, e você pode descobri-lo assistindo o vídeo com instruções sobre os painéis no YouTube. Bem esperto.

Não esqueça de reiniciar o medidor de energia depois de instalar a atualização!

7) Mais perigos da Internet das coisas: mas esse foi bobagem.

A história tristemente famosa da botnet Mirai continua, depois de já conquistar o título de ataque DDoS mais poderoso da história. O fator que distingue a Mirai é que geralmente ela não infecta computadores pessoais, servidores, tablet e coisa do gênero. Não tem o mínimo interesse nessa parte da internet. É como uma nova startup: orientada para uma nova realidade, nesse caso – a internet das coisas.

O último escândalo que o Mirai causou, deixou quase um milhão de clientes da Deutsche Telekom sem internet e “brickou” seus roteadores por um tempo. Depois, fez a mesma coisa com outros 100.000 usuários no Reino Unido. O worm usa a porta WAN conectada à internet, pela qual é possível tomar controle do dispositivo – SEM NECESSIDADE DE LOGIN OU SENHA! Quantos modelos já foram afetados no mundo? Pelo menos esse tanto. Faz com que você se belisque para ver se você não está sonhando. Como isso é possível? SEM AUTENTICAÇÃO?? Nem a senha imbatível “12345678” é necessária. ”

Essa ausência de segurança absurda pode fazê-lo pensar: quanto esforço seria necessário para preencher todos esses buracos? Pensando melhor, existem ainda os menos óbvios e gritantes, escondidos, que são igualmente sérios. Quanto precisaremos nos esforçar para bloquear todas essas falhas? Resposta curta: muito. Incidentemente, se você está no estágio da vida no qual está pensando qual carreira seguir, vá para cibersegurança: você nunca ficará sem trabalho :).

Aí vamos nós pessoal, essas são as últimas notícias preocupantes do ano. Espero que tenham gostado delas, ou melhor, ficado mais atento aos perigos do mundo digital. Não que eu goste de preocupar os outros, mas, alguém tem de fazer isso.

Fique ligado – mais notícias como essas vindo no Ano Novo…