27 maio 2016

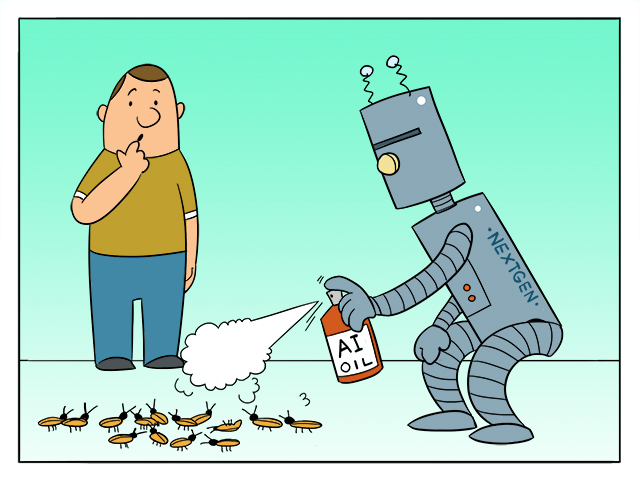

Darwinismo em Segurança da Informação- Parte 3: hora de lidar com os parasitas

Olá pessoal!

Vamos mais uma vez falar sobre o tema da sobrevivência do mais apto em Segurança da Informação. O plano não era ser uma trilogia… Apenas aconteceu. Mais ou menos…

O problema dos parasitas em Segurança da Informação que tratarei consiste de uma ideia antiga que estava em minha mente faz tempo. Esse papo de Darwinismo me pareceu a chance perfeita para finalmente falar disso. Tudo vai ficar mais claro mais tarde…

Hoje, temos: parasitas. A surpresa é que não estamos falando dos caras malvados contra quem lutamos, refiro-me a outros que alegam estar contra esses mesmos bandidos. Quem é pior?

A indústria de TI está se desenvolvendo rapidamente. Há 10-15 anos, ela orbitava em volta de antivírus para desktops, firewalls e backups; hoje, temos uma gama de diferentes soluções de segurança, abordagens e ideias. Às vezes, conseguimos nos manter um passo à frente. Em outras situações, temos que correr atrás do prejuízo. E até mesmo, somos completamente pegos de surpresa, não por novas tecnologias ou ideias inovadoras, mas pela falta de escrúpulos dos nossos colegas da indústria de Segurança da Informação.

Mas primeiro, vamos explicar como esses eventos foram acontecendo…

Existe um serviço muito útil chamado VirusTotal multiscanner. Ele agrega mais de 60 mecanismos de antivírus usados para verificar arquivos e URLs selecionados pelos usuários, a partir daí ele emite um veredito.

Exemplo: Joe Bloggs encontra um aplicativo ou documento em um disco rígido/Pendrive/ou na internet. O antivírus do Joe não avisa sobre qualquer malware, mas sendo um pouco paranoico, ele quer ter certeza que o arquivo não está infectado. Ele vai ao site do VirusTotal, que não tem apenas uma solução de antivírus como Joe, possui quase 60. É de graça e simples. Joe envia o arquivo para o ViruTotal e recebe informações a respeito do que cada antivírus “pensa” do arquivo.

Antes de mais nada, vamos deixar algo claro: tanto o pessoal do VirusTotal quanto seus donos no Google dizem estar do lado dos caras bonzinhos. Não possuem qualquer conexão com os parasitas. O VirusTotal é administrado por um time bem profissional que vem cumprindo a tarefa eficientemente. (Ainda precisa de mais para se convencer? Que tal o fato do VirusTotal ter ganhado o MVP award ano passado no Security Analyst Summit (SAS)?) Hoje, o VirusTotal é uma das fontes mais importantes de novas amostras de malware e URLs maliciosas; e é uma ferramenta arqueológica ótima contra ataques direcionados.

Recognizing VirusTotal for enduring contribution to security research #SaveTheWorldMVP #TheSAS2015 pic.twitter.com/lZTjN30Xwg

— J. A. Guerrero-Saade (@juanandres_gs) February 16, 2015

O problema está em alguns usuários do multiscanner que infelizmente têm se mostrado cada vez mais sem vergonha na forma de agir.

Leia em:Darwinismo em Segurança da Informação- Parte 3: hora de lidar com os parasitas