Justamente no momento em que as coisas pareciam estar no processo de retomada, uma segunda onda do vírus assola o mundo de novo. Em Moscou, as autoridades estão pressionando suavemente (pelo menos por agora) as empresas a manterem seus trabalhadores em casa, as escolas estão se preparando para voltar às aulas no Zoom novamente e nossa sede ainda está praticamente vazia (especialmente no âmbito de P&D). Portanto, parece que não vamos sair dessa e que, quando o fizermos, continuaremos com máscaras e luvas, mantendo o distanciamento social e o apertar de mãos será substiuído por um simples aceno de cabeça, pelo menos no outono e inverno. Hmm: o que é melhor: COVID durante o verão ou durante o inverno? Complicado, certo? Bem, é melhor eu não me alongar nesse tópico porque é pouco produtivo.

“Um dia olharemos para 2020 e dificilmente acreditaremos no que aconteceu!” É provável. É mais, espero. Não?…

Ficamos surpresos com a rapidez que o mundo inteiro “virou de cabeça para baixo” o e todos os terríveis efeitos na humanidade. Porém, como sempre sou daqueles que vêem o copo meio cheio em vez de meio vazio, hoje irei me concentrar em alguns dos aspectos positivos que surgiram durante a pandemia, pelo menos do ponto de vista de uma empresa como a nossa. Por exemplo, as novas habilidades e capacidades que tivemos que desenvolver enquanto trabalhamos em casa e com fronteiras fechadas sendo uma empresa internacional. Há sete meses ninguém voa para quase nenhum lugar, nossos escritórios estão quase vazios e não conseguimos realizar nossas conferências e jantares, nem interagir pessoalmente com nossos parceiros e clientes. Mesmo assim, a empresa segue forte e tão bem que, de fato, metas estão sendo superadas! Mas como? Te digo…

1. P&D. Praticamente todo mundo trabalha em casa! E trabalhando melhor do que antes, a julgar por (i) a introdução mais rápida de novos recursos em nossos produtos, (ii) a maior velocidade de retrabalho de código e (iii) a eficiência de nosso desenvolvimento, crescimento estimado de 15% . Opa! Basta dar uma olhada nos anúncios de nossos novos produtos, especialmente os de sistemas de controle industrial e empresarial. Alguns membros da equipe K (não muitos) estão de volta ao escritório, especialmente porque a ‘economia digital’ ainda não é totalmente digital – muitos formulários e documentos ainda precisam de assinaturas manuais, infelizmente. Caso contrário, todos seguiriam totalmente de casa!

2. Todos os especialistas da equipe GReAT estão trabalhando remotamente, graças a nossa IA inteligência HuMachine , que detecta automaticamente 99,999% do malware que coletamos diariamente; isto é, muitos arquivos suspeitos que recebemos de todos os tipos de fontes diferentes, mas principalmente de nosso KSN baseado em nuvem; então, um grande obrigado a todos os nossos usuários que estão conectados à nossa infraestrutura de cloud! Com sua ajuda, colaboramos estreitamente com nossos usuários para criar soluções de cibersegurança realmente robustas frente aos ataques atuais. Além disso, fazemos isso constantemente, automaticamente e online.

A propósito: a cada dia nosso processamento é de literalmente milhões de arquivos (de todos os tipos, incluindo muito lixo), dos quais selecionamos cerca de 400.000 (quatrocentos mil!) novos programas maliciosos diariamente. Todos os dias! Ainda hoje! E dadas as condições de quarentena de um vírus biológico em todo o mundo, é um bom trabalho detectá-los, já que a maioria de nós passa muito mais tempo online do que há um ano.

3. Interação com sócios e clientes. Isso é o mais interessante. Com orgulho por nossa empresa e nossa equipe K, posso anunciar que conseguimos ver as oportunidades do período atual do coronavírus e a nosso favor! Não apenas aprendemos a trabalhar de forma eficaz com nossos parceiros e clientes online, mas conseguimos fazer esse trabalho ainda melhor do que antes. Assim, não apenas salvamos o mundo das ciberpandemias, mas também lutamos contra o mal.)

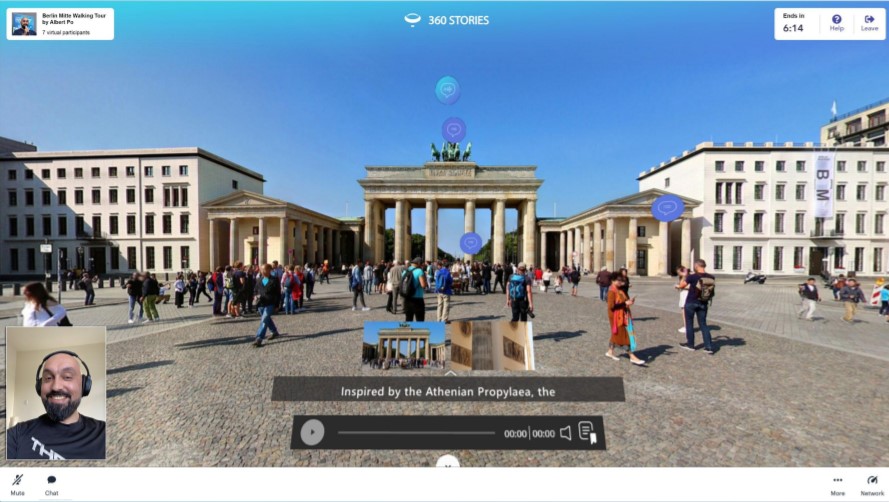

Agora fazemos quase tudo online: reuniões, debates, treinamentos, apresentações, incluindo instalação e manutenção remota de nossos produtos, inclusive nossa linha industrial. Eu poderia dizer que tivemos sucesso nesta área ou, como Tina Turner cantou uma vez, somos “simplesmente os melhores”, mas não vou: não quero atrair energia ruim para nossos sucessos online! E como um exemplo prático de nossa conectividade, deixe-me dizer algo sobre nossa conferência anual para distribuidores na Rússia e nos países de língua russa da União Soviética.

// Curta anedota: Nossa primeira conferência para distribuidores russos foi realizada em 2007 perto de Moscou. Desde então, as conferências têm “alçado novos voos” , ocorrendo em: Montenegro, Jordânia, Geórgia, Turquia, Emirados Árabes Unidos, Omã … Sempre foi ótimo e elas foram realizadas em ambientes divertidos e calorosos. Agora, é claro, não podemos visitar lugares tão ensolarados no exterior. Por isso decidimos realizar o evento em Moscou e transformá-lo em uma conferência “híbrida” online-offline (semelhante à que tivemos em setembro em Sochi).

Essa é a receita para preparar uma conferência de negócios (neste caso, para nossos distribuidores, mas pode ser usada para outras conferências e programas) no tempo do COVID-19. Ingredientes:

- Um número mínimo de participantes fisicamente presentes.

- O máximo de informações.

- Trabalho em equipe.

- Uma equipa técnica profissional (gravação, etc.) encarregada das emissões online.

- Midori Kuma!

Objetivos:

- Busque uma composição variável dos seus clientes. Convide um bom número online.

- Transmitir a mensagem de que o trabalho remoto devido ao coronavírus não teve um impacto negativo no negócio, mas nos fez aprender a operar em novas condições e alcançar maior eficiência.

- Envolvendo nossos parceiros e distribuidores com algo novo e útil que possa ajudá-los (a) a desenvolver seu próprio negócio e (b) fornecer a seus clientes serviços de melhor qualidade. Basicamente, como um “talk show” para uma audiência de massa.

Aí está: a receita do sucesso. Espera. Esqueci de uma coisa. Oh sim: fotos!

Leia em:Zen e a Arte de manter o contato com sócios